Copilot voor Microsoft 365 geeft uw eindgebruikers de mogelijkheid om elke vraag over uw gegevens te stellen en een antwoord te krijgen, maar het stelt ook slechte actoren in staat om hetzelfde te doen. Dit maakt een Zero Trust-aanpak cruciaal voor uw Copilot-adoptiestrategie.

Zero Trust-principes

In de huidige wereld van toenemende cyberaanvallen en datalekken zijn traditionele perimeterbeveiligingsmodellen niet langer voldoende. Organisaties hebben een nieuwe aanpak nodig die geen vertrouwen veronderstelt en elk verzoek verifieert. ongeacht waar het vandaan komt of waar het naartoe gaat. Dit is de essentie van het Zero Trust-model – een essentieel onderdeel van een veilige implementatie van Copilot voor Microsoft 365.

In deze whitepaper leert u hoe u uw omgeving voorbereidt op het gebruik van Copilot voor Microsoft 365, en hoe u Zero Trust-principes toepast en de volledige waarde benut voor M365 E5-licensing.

Het Zero Trust-principe van expliciete verificatie betekent dat elk verzoek om toegang of bronnen moeten worden geauthenticeerd en geautoriseerd op basis van alle beschikbare datapunten, waaronder:

Identiteit

Devices

Locatie

Netwerk

Applicatie-context

Dit betekent ook dat vertrouwen niet mag worden afgeleid uit eerdere interacties of aangenomen op basis van vooraf gedefinieerde grenzen. In plaats daarvan moet het vertrouwen voortdurend worden geëvalueerd en gevalideerd gedurende de hele sessie of transactie.

Om dit principe toe te passen op Copilot voor Microsoft 365, moet u ervoor zorgen dat moderne authenticatie met Multi-Factor Authentication (MFA)-methoden worden gecombineerd met voorwaardelijke toegangsbeleidsregels. Hiermee worden de identiteitsclaims van gebruikers en de huidige beveiligingspositie van het device geverifieerd. Door gebruik te maken van de kracht van Microsoft EntraTM ID Protection, kunt u het risiconiveau van elke gebruiker en aanmeldingspoging beoordelen met de handhaving van gedetailleerde voorwaardelijke toegangsbeleidsregels op basis van de rol, locatie, devicestatus en appgevoeligheid van de gebruiker – waardoor u ongeautoriseerde toegang kunt stoppen.

2

3

Valideer altijd alle beschikbare datapunten, waaronder:

Gebruikersidentiteit

en locatie

Devicestatus

Service- of werkloadcontext

Datarubricering

Afwijkingen

Verify explicitly

Om zowel gegevens als productiviteit te helpen beveiligen, kunt u de gebruikerstoegang beperken met:

Gebruik toegang met de minste rechten

Just-in-Time (JIT) toegang

Just-Enough-toegang (JEA)

Risicogebaseerd adaptief beleid

Gegevensbescherming tegen out-of-band vectoren

Minimaliseer de radius voor inbreuken en voorkom zijdelingse bewegingen door:

Assume breach

Toegang te segmenteren op netwerk-, gebruikers-, devices- en appbewustzijn

Alle sessies te versleutelen

End-to-end

Gebruik van analyses voor het detecteren van bedreigingen, inzicht in de houding en het verbeteren van de verdediging

Verken dit onderwerp

Een ander belangrijk principe voor het beveiligen van Copilot voor Microsoft 365 is om altijd het least privileged access model te gebruiken. Dit betekent dat gebruikers en applicaties alleen het minimum level van machtigingen en toegangsrechten moeten hebben die nodig zijn om hun taken uit te voeren. Door de blootstelling van gevoelige gegevens en resources te beperken, wordt het risico op compromissen of misbruik verminderd. Bovendien kan in geval van een inbreuk de gevolgen en schade worden beperkt.

Om dit principe toe te passen op Copilot voor Microsoft 365, moet u ervoor zorgen dat Role-Based Access Control (RBAC) wordt geïmplementeerd om rollen en machtigingen toe te wijzen aan gebruikers en applicaties op basis van hun verantwoordelijkheden en behoeften. Met RBAC kunt u het principe van scheiding van taken handhaven, waarmee u belangenconflicten en ongeoorloofde handelingen voorkomt. U kunt ook Microsoft Entra Privileged Identity Management (PIM) gebruiken om het gebruik van privileged accounts en rollen te beheren, te monitoren en te auditen. PIM biedt functies zoals

just-in-time toegang, tijdgebonden toegang, goedkeuringsworkflows en toegangsreviews om ervoor te zorgen dat privileged access alleen wordt verleend wanneer dat nodig is (en ingetrokken wanneer het niet in gebruik is).

Een derde belangrijk principe voor het beveiligen van Copilot voor Microsoft 365 is het assume breach. Dit betekent dat u niet alleen moet vertrouwen op perimetergebaseerde beveiligingsmaatregelen, maar een diepgaande defensiestrategie moet hanteren die ervan uitgaat dat aanvallers uw netwerk of devices al kunnen hebben gecompromitteerd. Door een inbreuk aan te nemen, kunt u uw beveiligingsbeleid en -controles ontwerpen om uw gegevens en resources op elk niveau te beschermen, van het identiteits- en device level tot het applicatie- en data level. U kunt ook proactieve monitoring- en dreigingsdetectiefuncties implementeren om kwaadaardige activiteiten of afwijkingen in uw omgeving te identificeren en erop te reageren.

•

•

•

•

•

•

•

•

•

•

•

•

nl.insight.com

Contents

2 - 3 Zero Trust-principes

4 - 5 Copilot voor Microsoft 365: UC Technical Architect

6 - 6 Copilot voor Microsoft 365: Logische architectuur � van service en tenant

7 - 7 Semantische index voor Copilot voor Microsoft 365

8 - 9 Aanbevelingen inzake beveiliging en informatiebescherming

10 - 10 Conclusie

Copilot voor Microsoft 365: UC Technical Architect

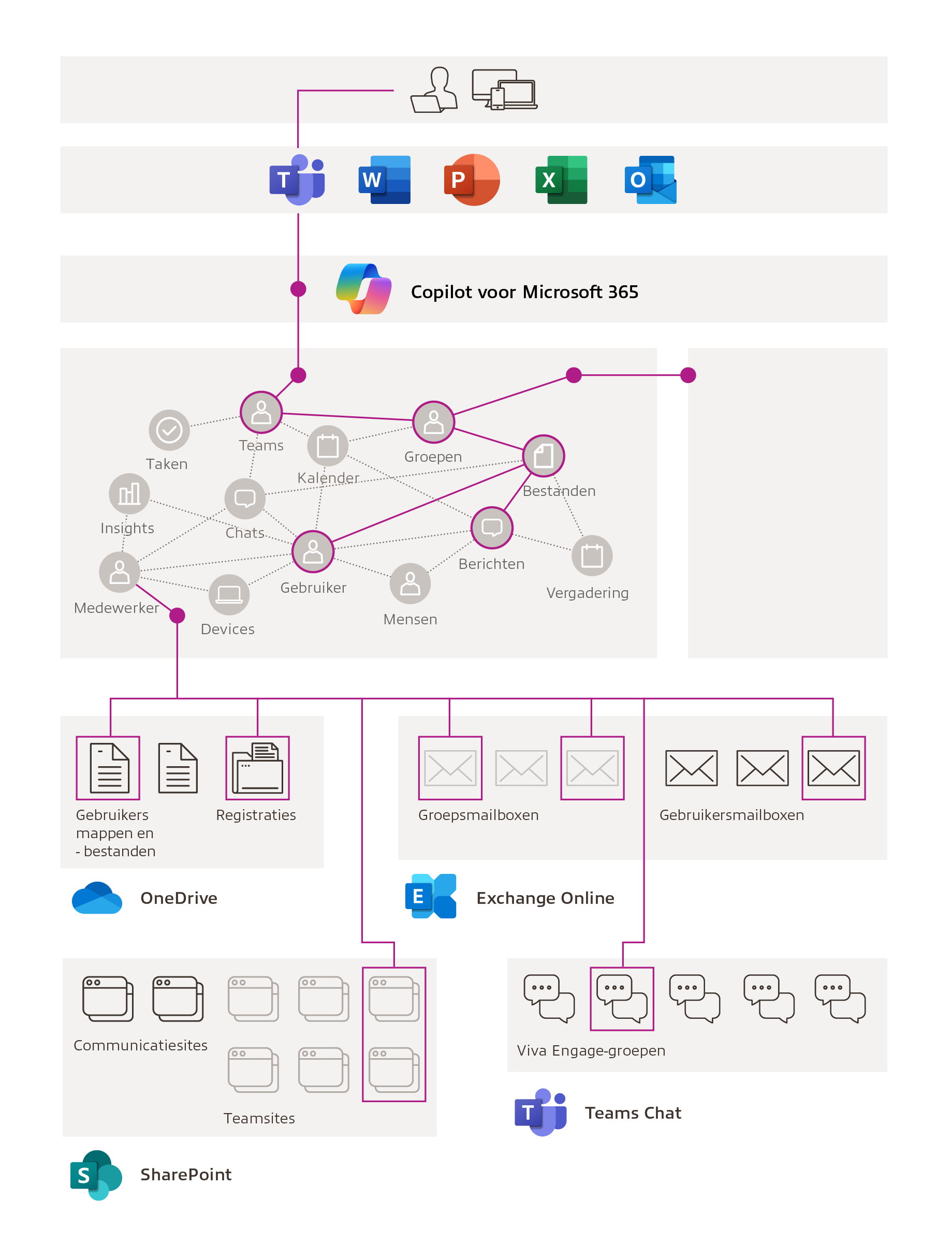

Bij het beschrijven van de logische architectuur van Copilot voor Microsoft 365 kunnen we kijken naar de kerncomponenten en hoe ze samenwerken. De Copilot-service is de component die natuurlijke taalvragen van gebruikers verwerkt en relevante antwoorden teruggeeft. De Copilot-service maakt gebruik van Microsoft® Graph, een uitgebreide API die gegevens en functionaliteit van verschillende Microsoft-cloudservices blootlegt. Microsoft Graph maakt verbinding met uw Microsoft 365® tenant. Dit is de container van de gegevens en resources van uw organisatie, inclusief entiteiten zoals gebruikers en devices, bestanden en mappen, teamsites en communicatiesites, mailboxen en chats, registraties �en apps.

Uw klantgegevens blijven binnen de Microsoft 365-servicegrenzen. Uw prompts, antwoorden en gegevens in Microsoft Graph worden niet gebruikt om basis Large Language Models (LLM's) te trainen die Copilot benut. Uw gegevens worden beveiligd op basis van bestaande beveiligings-, compliance- en privacybeleidslijnen die al door uw organisatie zijn geïmplementeerd.

4

5

Explore this topic

Another important principle for securing Copilot for Microsoft 365 is to always use the least privileged access model. This means that users and applications should only have the minimum level of permissions and access rights required to perform their tasks. By limiting the exposure of sensitive data and resources, the risk of compromise or misuse is reduced. Additionally, in the event of a breach, the impact and damage can be contained and mitigated.

To apply this principle to Copilot for Microsoft 365, ensure that Role-Based Access Control (RBAC) is implemented to assign roles and permissions to users and applications based on their responsibilities and needs. By using RBAC, you can enforce the principle of separation of duties — which prevents conflicts of interest and unauthorised actions. You can also use Microsoft Entra Privileged Identity Management (PIM) to manage, monitor and audit the use of privileged accounts and roles. PIM provides features such as just-in-time access, time-bound access, approval workflows and access reviews to ensure that privileged access is granted only when needed (and revoked when not in use).

A third important principle for securing Copilot for Microsoft 365 is to assume breach. This means that you should not rely on perimeter-based security measures alone — but rather adopt a defense-in-depth strategy that assumes that attackers may have already compromised your network or devices. By assuming breach, you can design your security policies and controls to protect your data and resources at every layer, from the identity and device level to the application and data level. You can also implement proactive monitoring and threat detection capabilities to identify and respond to any malicious activity or anomalies in your environment.

Gebruikers en devices

Microsoft 365 Apps

Copilot en aanverwante

Organisatiedata (voorbeeldgegevens)

Semantische index voor Copilot

Brengt uw gegevens en relaties in kaart

Biedt gepersonaliseerde, relevante en bruikbare informatie

•

•

Microsoft CSP

nl.insight.com

Contents

2 - 3 Zero Trust-principes

4 - 5 Copilot voor Microsoft 365: UC Technical Architect

6 - 6 Copilot voor Microsoft 365: Logische architectuur � van service en tenant

7 - 7 Semantische index voor Copilot voor Microsoft 365

8 - 9 Aanbevelingen inzake beveiliging en informatiebescherming

10 - 10 Conclusie

Copilot for Microsoft 365:

Service and Tenant Logical Architecture

Uw tenant bevindt zich binnen de Microsoft 365-servicegrens, waarbij de toewijding van Microsoft aan beveiliging, naleving, datalocatie en privacy wordt gehandhaafd. Copilot is een gedeelde dienst, net als veel andere diensten in Microsoft 365. De communicatie tussen uw tenant en de Copilot-componenten is versleuteld.

6

7

Explore this topic

Another important principle for securing Copilot for Microsoft 365 is to always use the least privileged access model. This means that users and applications should only have the minimum level of permissions and access rights required to perform their tasks. By limiting the exposure of sensitive data and resources, the risk of compromise or misuse is reduced. Additionally, in the event of a breach, the impact and damage can be contained and mitigated.

To apply this principle to Copilot for Microsoft 365, ensure that Role-Based Access Control (RBAC) is implemented to assign roles and permissions to users and applications based on their responsibilities and needs. By using RBAC, you can enforce the principle of separation of duties — which prevents conflicts of interest and unauthorised actions. You can also use Microsoft Entra Privileged Identity Management (PIM) to manage, monitor and audit the use of privileged accounts and roles. PIM provides features such as just-in-time access, time-bound access, approval workflows and access reviews to ensure that privileged access is granted only when needed (and revoked when not in use).

A third important principle for securing Copilot for Microsoft 365 is to assume breach. This means that you should not rely on perimeter-based security measures alone — but rather adopt a defense-in-depth strategy that assumes that attackers may have already compromised your network or devices. By assuming breach, you can design your security policies and controls to protect your data and resources at every layer, from the identity and device level to the application and data level. You can also implement proactive monitoring and threat detection capabilities to identify and respond to any malicious activity or anomalies in your environment.

Devices en gebruikers

Apps op devices

Semantische index voor Copilot voor Microsoft 365

De Semantische index voor Copilot identificeert relaties en verbindingen van uw gebruikers- en bedrijfsgegevens. Samen met Copilot en Microsoft Graph creëert het een geavanceerde kaart van alle gegevens en content in uw organisatie om Copilot in staat te stellen gepersonaliseerde, relevante en bruikbare reacties te leveren. De semantische index maakt deel uit van de Microsoft 365-service en wordt

automatisch aangemaakt.

De semantische index catalogiseert tekstbestanden in SharePoint® die met twee of meer mensen worden gedeeld.

Op user level catalogiseert de semantische index alle e-mail. Het indexeert ook alle op tekst gebaseerde bestanden in OneDrive® van een gebruiker die zijn gedeeld, waarmee is gecommuniceerd (zelfs door de gebruiker) of waarop commentaar is gegeven.

•

•

Word-documenten (.doc/.docx)

PowerPoint® (.pptx)

PDF

Webpagina’s (.html/.aspx)�OneNote® (.one)

•

•

•

•

•

Wat wordt momenteel geïndexeerd:

Ondersteuning voor:

Microsoft CSP-services

Uw Microsoft 365-tenant

Microsoft CSP

Semantische index �voor Copilot

Uw klantgegevens: Bestanden, mailboxen, �chatgegevens, video's enz.

Exchangemailboxen

Microsoft Teams

OneDrivebestanden

SharePoint bestanden

en lijsten

Copilot voor Microsoft 365

LLM

Azure OpenAI Service-abonnement voor

Microsoft 365

Onderdelen van Copilot voor Microsoft 365

Correleert relaties en begrijpt machtigingen met Microsoft Graph

Microsoft 365-servicegrens

nl.insight.com

Contents

2 - 3 Zero Trust-principes

4 - 5 Copilot voor Microsoft 365: UC Technical Architect

6 - 6 Copilot voor Microsoft 365: Logische architectuur � van service en tenant

7 - 7 Semantische index voor Copilot voor Microsoft 365

8 - 9 Aanbevelingen inzake beveiliging en informatiebescherming

10 - 10 Conclusie

Aanbevelingen inzake beveiliging en informatiebescherming

M365 E5 is de meest uitgebreide en veilige cloud-oplossing voor bedrijven die hun werknemers, klanten en partners willen ondersteunen met het beste van Microsoft. E5 biedt verschillende voordelen ten opzichte van E3 op het vlak van identiteit en toegang, Microsoft apps, devices, threat protection, organisatiegegevens, teams en externe gasten.

8

9

>>

M365 E5 bevat Azure® Active Directory® Premium P2, dat geavanceerde identiteits- en toegangsbeheerfuncties biedt, zoals identiteitsbescherming, privileged identity management, conditional access en access reviews. Deze functies helpen organisaties om identiteitscompromittering te voorkomen, privileged accounts te beheren, granulair toegangsbeleid af te dwingen en toegangsbeslissingen te auditen.

Identiteit & toegang

Devices

Databescherming

Organisatiedata

Teams en externe gasten

Het kan nodig zijn om gevoelige informatie te delen met mensen buiten uw organisatie. Gebruik deze resources:

Delen met mensen buiten

uw organisatie

Gebruik deze resources om uw omgeving in te stellen voor samenwerking met mensen buiten uw organisatie:

Samenwerken met mensen

buiten uw organisatie

Pas best practices toe voor het delen van bestanden en mappen met niet-geverifieerde gebruikers.

Beperk onbedoelde blootstelling aan bestanden bij het delen met mensen buiten uw organisatie.

Creëer een veilige omgeving voor het delen van gasten.

•

•

•

Samenwerken aan documenten - individuele bestanden of mappen delen.

Samenwerken op een site - samenwerken met gasten op een SharePoint-site.

Samenwerken als team - samenwerken met gasten in een team.

Samenwerken met externe deelnemers in een kanaal - samenwerken met mensen buiten de organisatie in een gedeeld kanaal.

•

•

•

•

Configureer algemene beleidsregels voor voorwaardelijke toegang:

MFA vereist voor beheerders.

MFA vereist voor alle gebruikers.

Blokkeer verouderde authenticatie.

•

•

•

Voor hybride identiteiten kunt u on-premise Microsoft Entra Password Protection voor Active Directory Domain Services toepassen.

Configureer aanbevolen beleidslijnen voor Zero Trust:

Vereist MFA wanneer het aanmeldingsrisico gemiddeld of hoog is.

Verplicht gebruikers met een hoog risico om hun wachtwoord te wijzigen.

PIM configureren.

•

•

•

Microsoft apps: �E5 omvat Office 365® E5, dat hoogwaardige productiviteits- en samenwerkingsapps biedt zoals Word, Excel®, PowerPoint, Outlook®, OneNote, Teams®, SharePoint, OneDrive, Yammer® en Stream. Daarnaast bevat de M365 E5 geavanceerde functies zoals Power BI® Pro, Power Apps, Power Automate®, Forms, Planner, To Do en Sway®. Deze functies stellen gebruikers in staat om gegevens en inzichten in de hele organisatie te creëren, analyseren, automatiseren en delen.

Intune App Protection-beleid (APP's) implementeren: �Met de APP creëert Intune® een muur tussen uw organisatiegegevens en persoonlijke gegevens. Beleid zorgt ervoor dat bedrijfsgegevens in de door u opgegeven apps niet kunnen worden gekopieerd en geplakt naar andere apps op het device, zelfs als het device niet wordt managed.

>>

De M365 E5 bevat Windows® 10 Enterprise E5, het meest veilige en flexibele besturingssysteem voor enterprise devices. Windows 10 Enterprise E5 bevat functies zoals Windows Defender Advanced Threat Protection, Windows Defender Application Guard, Windows Defender Credential Guard, Windows Defender Device Guard en Windows Defender Exploit Guard. Deze functies beschermen devices tegen malware, ransomware, phishing, zero-day aanvallen en andere geavanceerde bedreigingen.

Manage devices:

Registreer devices in beheer.

Stel compliancebeleid op.

Zorg voor gezonde en compliant devices.

Zet device-profielen in.

•

•

•

•

Monitor devicerisico en compliance met �Security Baselines:

Integreer Intune met Defender for Endpoint om devicerisico's te monitoren als voorwaarde voor toegang.

Controleer voor Windows devices de compliance van deze devices met de Security Baseline.

•

•

Devices

Identiteit & toegang

M365 E5 bevat Microsoft 365 Defender, een geïntegreerd beveiligingsplatform dat gebruikmaakt van AI en machine learning om bedreigingen op te sporen, te onderzoeken en te reageren op endpoints, e-mail, identiteit en cloud-apps. Microsoft 365 Defender omvat Microsoft Defender voor Endpoint, Microsoft Defender voor Office 365, Microsoft Defender voor Identity en Microsoft Defender voor Cloud Apps. Deze functies bieden zichtbaarheid, preventie, detectie, respons en opsporingsmogelijkheden voor het hele aanvalsoppervlak.

Configureer Exchange Online Protection en Endpoint Protection.

Implementeer Microsoft 365 Defender.

Voor een uitgebreidere bescherming tegen bedreigingen kunt u Microsoft 365 Defender implementeren, inclusief:

•

•

•

•

Databescherming

Defender voor Identity

Defender voor Office 365

Defender voor Endpoint

Defender voor cloud-apps

>>

M365 E5 omvat Microsoft 365 Compliance, een uitgebreide oplossing die organisaties helpt te voldoen aan diverse regelgeving en standaarden zoals GDPR, HIPAA, PCI DSS, ISO 27001 en NIST. Microsoft 365 Compliance omvat functies zoals Data Loss Prevention, Information Protection, Records Management, eDiscovery, Audit en Compliance Manager. Deze functies helpen organisaties bij het ontdekken, classificeren, beschermen, bewaren en beheren van hun gevoelige gegevens op verschillende devices, apps en cloud services.

Ontwikkel uw classificatieschema en begin met gevoeligheidslabels en andere beleidslijnen:

Breid beleid uit naar meer data en start met het gebruik van automatisering met databeschermingsbeleid:

Gevoeligheidslabels worden uitgebreid om meer inhoud te beschermen en

meer labelingsmethoden.

Label SharePoint-sites en Teams door containerlabels te gebruiken en items automatisch te labelen.

•

•

Schakel Data Loss Prevention-maatregelen in

Zorg voor retentiebeleid

Gebruik context explorer (om resultaten te bekijken).

Organisatiedata

>>

•

•

•

Gevoelige bedrijfsgegevens ontdekken en identificeren.

Een classificatie- en beschermingsschema

Het schema testen met gegevens in Microsoft 365

Implementeer het classificatie- en beschermingsschema voor gegevens in Microsoft 365

Breid het schema uit naar gegevens in andere SaaS-apps

Blijf gegevens in andere repositories ontdekken en beschermen op basis van uw prioriteiten.

Technische invoering van informatiebescherming

Adoptiefasen die overgaan naar volledige productie-uitrol

>>

De M365 E5 bevat Microsoft Teams, de hub voor teamwork en communicatie in Microsoft 365. Met Teams kunnen gebruikers op een veilige en compliante manier chatten, bellen, ontmoeten en samenwerken met hun collega's en externe gasten. Teams integreert ook met andere apps en

diensten van Microsoft en derden om een naadloze gebruikerservaring te bieden. Daarnaast bevat de M365 E5 functies zoals Teams Phone System, Teams Calling Plan, Teams Audio Conferencing en Teams Live Events. Deze functies stellen gebruikers in staat om telefoongesprekken te voeren en te ontvangen, audioconferenties te hosten en eraan deel te nemen, en live evenementen van Teams te streamen en op te nemen.

Hoogste bescherming

Identificeer Teams of

projecten eerst die zeer

gevoelige bescherming

vereisen. Configureer

beveiligingen voor dit

level. Veel organisaties

beschikken niet over

gegevens die dit level van bescherming vereisen.

Teams en externe gasten

Stel beveiligde bestandsdeling en samenwerking met Microsoft Teams in door deze te configureren met de juiste bescherming – Baseline, Sensitive en Highly Sensitive.

Zeer weinig Teams

Gevoelige bescherming

Gevoelige bescherming

Identificeer vervolgens

Teams of projecten die

gevoelige bescherming

rechtvaardigenen pas

deze bescherming toe.

Baseline-bescherming

Meeste Teams

Zorg er ten slotte voor dat alle Teams en projecten minimaal zijn geconfigureerd voor Baseline Protection.

nl.insight.com

Contents

2 - 3 Zero Trust-principes

4 - 5 Copilot voor Microsoft 365: UC Technical Architect

6 - 6 Copilot voor Microsoft 365: Logische architectuur � van service en tenant

7 - 7 Semantische index voor Copilot voor Microsoft 365

8 - 9 Aanbevelingen inzake beveiliging en informatiebescherming

10 - 10 Conclusie

Applying Zero Trust Principles to Your Adoption Strategy

Conclusie

Microsoft 365 E5 is de meest uitgebreide en veilige cloudoplossing voor zakelijke klanten. Het biedt geavanceerde mogelijkheden voor identiteits- en toegangsmanagement, teamwork en

communicatie, gegevensbescherming en governance, bescherming tegen en reactie op bedreigingen en business intelligence en analytics. In vergelijking met Microsoft 365 E3, dat de belangrijkste productiviteits- en beveiligingsfuncties biedt, biedt Microsoft 365 E5 extra waarde en bescherming voor uw organisatie.

Gevoeligheidslabeling voor SharePoint-sites en Teams, waarmee u uw content kunt classificeren en beschermen op basis van de gevoeligheid ervan en beleid kunt toepassen zoals encryptie, toegangscontrole en retentie

Automatische labeling van items, waarbij machine learning wordt gebruikt om gevoelige informatie in uw documenten en e-mails te detecteren en de juiste labels en beschermingsbeleidslijnen toe te passen

Teams Phone System, Calling Plan, Audio Conferencing en Live Events, waarmee u telefoongesprekken kunt voeren en ontvangen, audioconferenties kunt hosten en bijwonen, en live-gebeurtenissen kunt streamen en opnemen vanuit Teams, met de beste beveiliging en compliance

Defender voor Office 365 beschermt uw e-mail, samenwerking en cloudopslag tegen geavanceerde bedreigingen zoals phishing, ransomware en Business Email Compromise (BEC)

Defender for Endpoint, dat endpoint detection and response (EDR), threat and vulnerability management, aanvalsoppervlakreductie en geautomatiseerd onderzoek en herstel voor uw devices biedt

Defender for Identity, dat uw identiteitsinfrastructuur bewaakt en beschermt tegen op identiteit gebaseerde aanvallen zoals diefstal van credentials, escalatie van privileges en laterale beweging

Microsoft Entra ID P2, dat uw identiteits- en toegangsbeheer verbetert met functies zoals identiteitsbescherming, privileged identity management, access reviews en Entitlement Management

Power BI Pro, waarmee u interactieve dashboards en rapporten kunt aanmaken en delen met rich datavisualisatie en -analyse

•

•

•

•

•

•

•

•

Belangrijkste punten

Innovatie stimuleren met digitale transformatie

Bij Insight helpen we klanten innovatie mogelijk te maken met een aanpak die mensen, processen en technologieën omvat. Wij geloven dat de beste weg naar digitale transformatie

is integratief, responsief en proactief afgestemd op de eisen van de sector. Onze klantgerichte aanpak levert de best passende oplossingen voor een breed scala aan diensten, waaronder de Modern Workplace, moderne applicaties, moderne infrastructuren, de intelligent edge, cyberbeveiliging en data en AI.

7

Meer informatie

Contents

2 - 3 Zero Trust-principes

4 - 5 Copilot voor Microsoft 365: UC Technical Architect

6 - 6 Copilot voor Microsoft 365: Logische architectuur � van service en tenant

7 - 7 Semantische index voor Copilot voor Microsoft 365

8 - 9 Aanbevelingen inzake beveiliging en informatiebescherming

10 - 10 Conclusie